Uma nova variedade de malware chamada Slopoly, provavelmente criada usando ferramentas generativas de IA, permitiu que um agente de ameaça permanecesse em um servidor comprometido por mais de uma semana e roubasse dados em um ataque de ransomware Interlock.

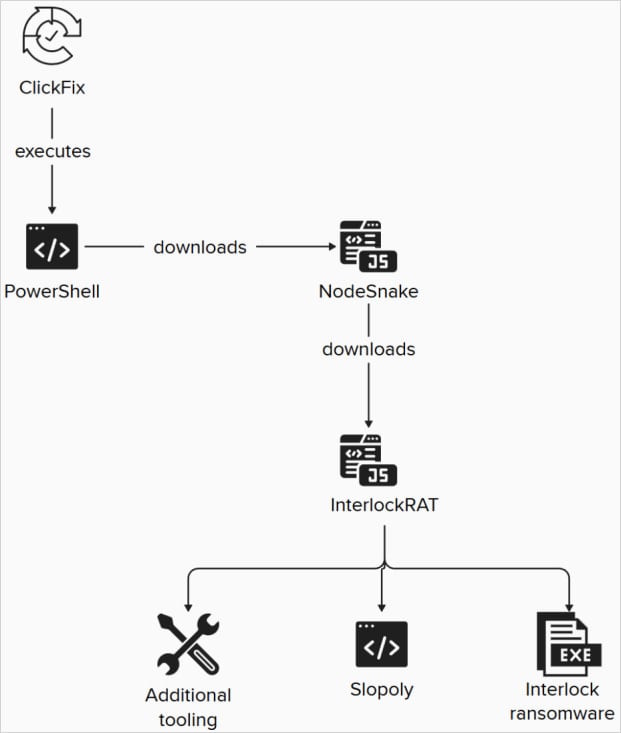

A violação começou com um ardil ClickFix e, em estágios posteriores do ataque, os hackers implantaram o backdoor Slopoly como um script PowerShell atuando como um cliente para a estrutura de comando e controle (C2).

Os pesquisadores do IBM X-Force analisaram o script e encontraram fortes indicadores de que ele foi criado usando um modelo de linguagem grande (LLM), mas não conseguiram determinar qual.

As evidências que apontam para o desenvolvimento assistido por IA incluem comentários extensos no código, registro estruturado, tratamento de erros e variáveis claramente nomeadas. Tudo isso é raro em malware desenvolvido por humanos.

Eles atribuíram o ataque a um grupo com motivação financeira que eles rastreiam como Hive0163, “cujo principal objetivo é a extorsão por meio de exfiltração de dados em grande escala e ransomware”.

De acordo com os investigadores, o Slopoly é pouco sofisticado, embora a sua implantação nas cadeias de ataque dos operadores de ransomware indique que as ferramentas de IA são ativamente utilizadas para acelerar o desenvolvimento de malware personalizado, o que pode ajudar a evitar a deteção.

Embora os comentários no script Slopoly o descrevam como um “Cliente de Persistência C2 Polimórfico”, o IBM X-Force não encontrou nenhum recurso que permitisse modificar seu próprio código durante a execução.

“O script não possui técnicas avançadas e dificilmente pode ser considerado polimórfico, pois não consegue modificar seu próprio código durante a execução”, lê o relatório da IBM.

“O construtor pode, no entanto, gerar novos clientes com diferentes valores de configuração e nomes de funções aleatórios, o que é uma prática padrão entre os criadores de malware.”

Os pesquisadores do IBM X-Force acreditam que o Slopoly foi gerado por um construtor que inseriu valores de configuração, como intervalos de beacon, endereços de comando e controle, nomes mutex e IDs de sessão.

O malware é implantado em C:ProgramDataMicrosoftWindowsRuntimee suas principais funções incluem:

- Coletando informações do sistema

- Enviando um sinal de pulsação a cada 30 segundos para /api/commands

- Pesquisando comandos a cada 50 segundos

- Executando comandos recebidos via cmd.exe

- Enviando a saída do comando de volta ao servidor C2

- Mantendo um arquivo rotativo persistence.log

- Estabelecendo persistência por meio de uma tarefa agendada chamada “Runtime Broker”

Os comandos suportados permitem baixar e executar cargas úteis EXE, DLL ou JavaScript; executando comandos shell e retornando os resultados; alteração dos intervalos de sinalização; atualizando-se; ou saindo de seu próprio processo.

O ataque observado pela IBM começou com um fluxo de engenharia social ClickFix e implantou vários componentes de malware além do Slopoly, incluindo backdoors NodeSnake e InterlockRAT.

Fonte: IBM X-Force

O ransomware Interlock surgiu em 2024 e foi um dos primeiros a adotar a técnica de engenharia social ClickFix e, mais tarde, também a variante FileFix.

O grupo de ameaças já reivindicou ataques contra organizações de alto nível, como Texas Tech University System, DaVita, Kettering Health e a cidade de Saint Paul, Minnesota.

A carga útil do ransomware Interlock observada nos ataques relatados pela IBM é um executável do Windows de 64 bits entregue por meio do carregador JunkFiction.

Ele pode ser executado como uma tarefa agendada executada como SYSTEM e usa a API do Windows Restart Manager para liberar arquivos bloqueados, anexando o ‘. Extensões !NT3RLOCK’ ou ‘.int3R1Ock’ em suas cópias criptografadas.

A IBM relata que o Hive0163 também pode ter associações com os desenvolvedores por trás do Broomstick, SocksShell, PortStarter, SystemBC e os operadores de ransomware Rhysida.

Deseja saber mais sobre Golpes Online, Spam, Phishing e Cibersegurança Clique Aqui!