Um grupo hacktivista com ligações às agências de inteligência do Irão está a assumir a responsabilidade por um ataque de limpeza de dados contra Strykeruma empresa global de tecnologia médica com sede em Michigan. Notícias da Irlanda, o maior centro da Stryker fora dos Estados Unidos, disseram que a empresa enviou para casa mais de 5.000 trabalhadores para lá hoje. Enquanto isso, uma mensagem de correio de voz na sede principal da Stryker nos EUA diz que a empresa está atualmente passando por uma emergência predial.

Com sede em Kalamazoo, Michigan, a Stryker (NYSE:SYK) é uma fabricante de equipamentos médicos e cirúrgicos que registrou US$ 25 bilhões em vendas globais no ano passado. Em uma longa declaração postada no Telegram, um grupo hacktivista conhecido como Isso irá embora (também conhecido como Handala Hack Team) afirmou que os escritórios da Stryker em 79 países foram forçados a fechar depois que o grupo apagou dados de mais de 200.000 sistemas, servidores e dispositivos móveis.

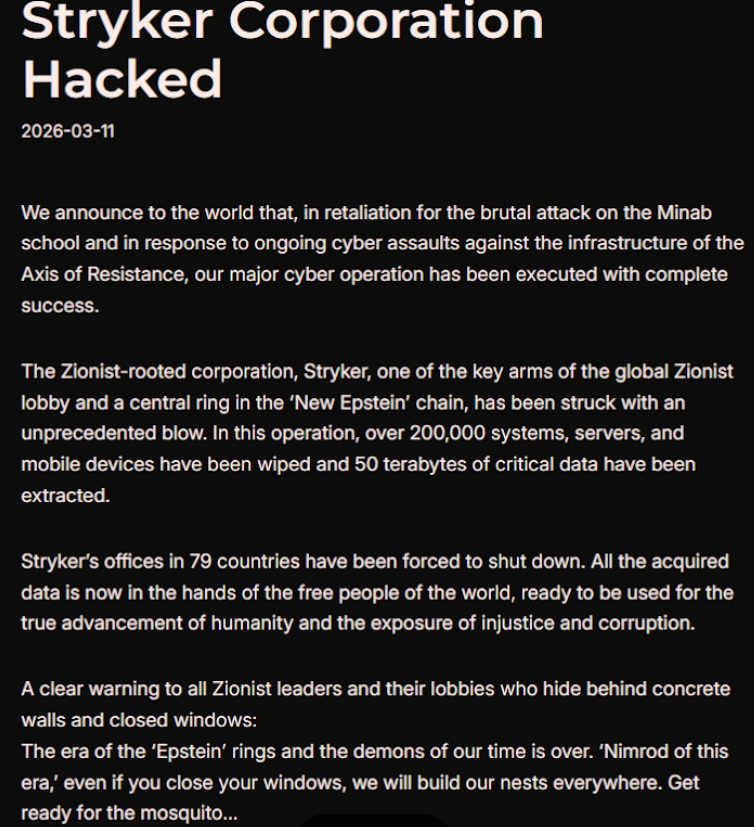

Um manifesto publicado pelo grupo hacktivista Handala, apoiado pelo Irã, alegando um ataque em massa de limpeza de dados contra o fabricante de tecnologia médica Stryker.

“Todos os dados adquiridos estão agora nas mãos das pessoas livres do mundo, prontos para serem usados para o verdadeiro avanço da humanidade e a exposição da injustiça e da corrupção”, diz uma parte da declaração de Handala.

O grupo disse que o ataque ao limpador foi uma retaliação ao ataque com mísseis de 28 de fevereiro que atingiu uma escola iraniana e matou pelo menos 175 pessoas, a maioria crianças. O jornal New York Times relatórios hoje que uma investigação militar em curso determinou que os Estados Unidos são responsáveis pelo ataque mortal com mísseis Tomahawk.

Handala foi um dos vários grupos de hackers recentemente perfilado por Redes Palo Altoque o liga ao Irão Ministério de Inteligência e Segurança (MOIS). Palo Alto diz que Handala surgiu no final de 2023 e é avaliado como uma das várias personas online mantidas por Manticora do Vazioum ator afiliado ao MOIS.

O site da Stryker diz que a empresa tem 56 mil funcionários em 61 países. Um telefonema feito na manhã de quarta-feira para a linha de mídia na sede da Stryker em Michigan enviou a este autor uma mensagem de correio de voz que dizia: “Estamos enfrentando uma emergência no prédio. Tente ligar novamente mais tarde.”

UM relatório Manhã de quarta-feira, a partir do Examinador irlandês disse que a equipe da Stryker agora está se comunicando via WhatsApp para obter atualizações sobre quando poderão retornar ao trabalho. A história citava um funcionário não identificado dizendo que tudo conectado à rede estava fora do ar e que “qualquer pessoa com o Microsoft Outlook em seus telefones pessoais teve seus dispositivos apagados”.

“Várias fontes disseram que os sistemas na sede de Cork foram ‘desligados’ e que os dispositivos Stryker mantidos pelos funcionários foram eliminados”, relatou o Examiner. “As páginas de login que aparecem nesses dispositivos foram desfiguradas com o logotipo Handala.”

Os ataques Wiper geralmente envolvem software malicioso projetado para substituir quaisquer dados existentes nos dispositivos infectados. Mas uma fonte confiável com conhecimento do ataque, que falou sob condição de anonimato, disse ao KrebsOnSecurity que os perpetradores neste caso parecem ter usado um serviço da Microsoft chamado Microsoft Intune para emitir um comando de ‘limpeza remota’ em todos os dispositivos conectados.

O Intune é uma solução baseada em nuvem criada para que as equipes de TI apliquem políticas de segurança e conformidade de dados e fornece um console administrativo único baseado na Web para monitorar e controlar dispositivos, independentemente da localização. A conexão do Intune é suportada por esta discussão do Reddit na interrupção do Stryker, onde vários usuários que alegaram ser funcionários da Stryker disseram que foram instruídos a desinstalar o Intune com urgência.

Palo Alto diz que a atividade de hack-and-leak de Handala se concentra principalmente em Israel, com alvos ocasionais fora desse escopo quando atende a uma agenda específica. A empresa de segurança disse que Handala também assumiu o crédito pelos recentes ataques contra sistemas de combustível na Jordânia e em uma empresa israelense de exploração de energia.

“As atividades observadas recentemente são oportunistas e ‘rápidas e sujas’, com um foco notável em pontos de apoio da cadeia de abastecimento (por exemplo, prestadores de serviços/TI) para alcançar as vítimas a jusante, seguidas de postos de ‘prova’ para amplificar a credibilidade e intimidar os alvos”, escreveram os investigadores de Palo Alto.

O manifesto Handala postado no Telegram referia-se à Stryker como uma “corporação com raízes sionistas”, o que pode ser uma referência à aquisição da empresa israelense OrthoSpace pela empresa em 2019.

A Stryker é um importante fornecedor de dispositivos médicos e o ataque em curso já está a afetar os prestadores de cuidados de saúde. Um profissional de saúde de um importante sistema médico universitário nos Estados Unidos disse à KrebsOnSecurity que atualmente não é possível encomendar suprimentos cirúrgicos que normalmente adquirem através da Stryker.

“Este é um ataque à cadeia de abastecimento do mundo real”, disse o especialista, que pediu para permanecer anônimo porque não estava autorizado a falar com a imprensa. “Quase todos os hospitais nos EUA que realizam cirurgias usam seus suprimentos.”

John Riggiconselheiro nacional para o Associação Hospitalar Americana (AHA), disse que a AHA ainda não tem conhecimento de nenhuma interrupção na cadeia de abastecimento.

“Estamos cientes dos relatos do ataque cibernético contra a Stryker e estamos trocando ativamente informações com a área hospitalar e o governo federal para compreender a natureza da ameaça e avaliar qualquer impacto nas operações hospitalares”, disse Riggi por e-mail. “Até o momento, não temos conhecimento de quaisquer impactos diretos ou interrupções nos hospitais dos EUA como resultado deste ataque. Isso pode mudar à medida que os hospitais avaliam os serviços, a tecnologia e a cadeia de abastecimento relacionados com a Stryker e se a duração do ataque se prolongar.”

De acordo com um memorando de 11 de março do Instituto de Sistemas de Serviços Médicos de Emergência do estado de Maryland, a Stryker indicou que alguns dos seus sistemas informáticos foram afetados por uma “interrupção da rede global”. O memorando indica que, em resposta ao ataque, vários hospitais optaram por desligar-se dos vários serviços online da Stryker, incluindo LifeNetque permite que os paramédicos transmitam eletrocardiogramas aos médicos de emergência para que os pacientes com ataque cardíaco possam agilizar o tratamento quando chegarem ao hospital.

“Por precaução, alguns hospitais suspenderam temporariamente a ligação aos sistemas Stryker, incluindo o LIFENET, enquanto outros mantiveram a ligação”, escreveu Timothy Chizmar, diretor médico do EMS do estado. “Os protocolos médicos de Maryland para EMS exigem a transmissão de ECG para pacientes com síndrome coronariana aguda (ou STEMI). No entanto, se você não conseguir transmitir um ECG de 12 derivações para um hospital receptor, deverá iniciar uma consulta por rádio e descrever os resultados no ECG.”

Esta é uma história em desenvolvimento. As atualizações serão anotadas com um carimbo de data/hora.

Atualização, 14h54 horário do leste dos EUA: Adicionados comentários de Riggi e perspectivas sobre o potencial deste ataque para se transformar em um problema na cadeia de suprimentos do sistema de saúde.

Atualização, 12 de março, 7h59 ET: Adicionadas informações sobre a interrupção que afeta os serviços online da Stryker.

Deseja saber mais sobre Golpes Online, Spam, Phishing e Cibersegurança Clique Aqui!