Como uma simples mensagem “Encontrei sua foto” pode silenciosamente assumir o controle da sua conta

Está se espalhando um novo golpe no WhatsApp que não parece nada de hacking. Não há roubo de senha. Sem troca de SIM. Nenhum sinal de alerta óbvio.

Em vez disso, as pessoas estão sendo enganadas para que elas mesmas concedam acesso aos invasores, simplesmente seguindo o que parece ser uma etapa normal de verificação.

Os pesquisadores de segurança chamam isso de ataque GhostPairing. Veja como funciona, por que é perigoso e o que você pode fazer para se manter seguro.

Começa com uma mensagem de alguém em quem você confia

O golpe geralmente começa com uma mensagem curta e casual de alguém que você conhece no WhatsApp. Muitas vezes é assim:

“Ei, acabei de encontrar sua foto!”

Mensagem de atração recebida pela vítima

Não há nada obviamente suspeito. Nenhum número de telefone estranho. Nenhuma explicação longa. Apenas um contato familiar e um link.

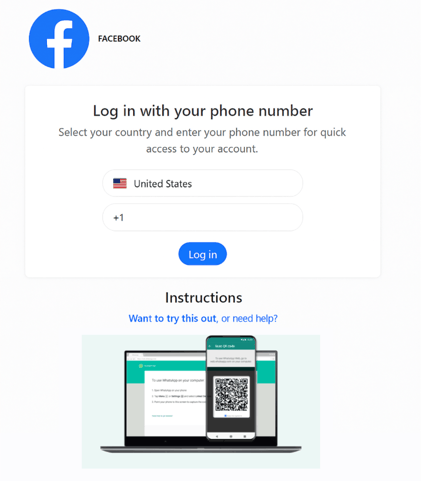

Quando você toca no link, ele abre uma página que se parece com o Facebook. Mesmas cores. Mesmo logotipo. Mesmo layout geral. A página informa que você precisa “verificar” antes de poder ver a foto.

Muitas pessoas clicam sem pensar duas vezes.

Essa é a armadilha.

A página falsa do Facebook não tem nada a ver com o Facebook

A página que você vê não está conectada ao Facebook. É um site semelhante, projetado para parecer familiar e seguro.

Seu verdadeiro propósito é algo muito diferente.

Em vez de roubar seu login do Facebook, a página orienta você secretamente no processo de vinculação de dispositivos do próprio WhatsApp, o mesmo recurso que as pessoas usam para conectar o WhatsApp Web ou um computador desktop.

Página falsa do Facebook exibida após clicar no link recebido do WhatsApp

Ao final do processo, o dispositivo do invasor é adicionado silenciosamente como um dispositivo vinculado à sua conta do WhatsApp.

Da perspectiva do WhatsApp, tudo parece legítimo. Você aprovou.

Como invasores entram no seu WhatsApp sem senha

O WhatsApp permite que os usuários vinculem novos dispositivos de duas maneiras principais:

- Digitalizando um código QR

- Inserindo um código de pareamento numérico vinculado ao seu número de telefone

Esse golpe usa principalmente a opção de código numérico, porque funciona inteiramente em um telefone e parece uma etapa normal de segurança.

Aqui está o que acontece nos bastidores:

- A página falsa pede seu número de telefone

- O WhatsApp envia um código de emparelhamento real destinado a você

- A página do golpe mostra esse código e diz para você “digitá-lo no WhatsApp para continuar”

- Você digita o código pensando que está confirmando algo inofensivo

- O navegador do invasor agora está vinculado à sua conta

Nenhuma senha é roubada. Nenhum sistema de segurança está quebrado. Você os convidou sem saber.

O que os golpistas podem ver e fazer quando entram

Depois que um invasor vincula seu dispositivo, ele obtém quase o mesmo acesso que você teria no WhatsApp Web:

- Eles podem ler mensagens sincronizadas com seus dispositivos

- Eles recebem novas mensagens em tempo real

- Eles podem ver fotos, vídeos e notas de voz

- Eles podem enviar mensagens como você

- Eles podem enviar mensagens para seus contatos e bate-papos em grupo

A parte mais assustadora é que seu telefone continua funcionando normalmente.

Muitas vítimas não têm ideia de que outro dispositivo está conectado em segundo plano. O invasor pode ficar sentado em silêncio, lendo conversas e observando como as pessoas falam, por dias ou semanas.

Como o golpe se espalha tão rápido

Depois de assumir o controle de uma conta, os invasores a usam para enviar mensagens aos contatos dessa pessoa.

Grupos familiares. Bate-papos de trabalho. Equipes esportivas. Amigos.

Como a mensagem vem de alguém que as pessoas conhecem, parece seguro. Algumas pessoas clicam. Alguns não. Aqueles que o fazem se tornam as próximas vítimas.

Isso cria um efeito de bola de neve, permitindo que o golpe se espalhe rapidamente, sem spam frio ou mensagens aleatórias.

Por que esse golpe é especialmente preocupante

Este ataque se destaca por alguns motivos:

- Ele usa os recursos do WhatsApp exatamente como foi projetado

- Parece uma etapa normal de verificação

- Não bloqueia as vítimas de suas contas

- Os dispositivos vinculados permanecem ativos até serem removidos manualmente

Em outras palavras, é silencioso, persistente e fácil de perder.

E uma vez que os invasores tenham acesso às conversas, eles poderão usar essas informações para golpes mais direcionados, falsificação de identidade ou até mesmo extorsão posteriormente.

Como se proteger agora

A boa notícia é que protegendo-se contra golpes do WhatsApps é simples.

- Verifique seus dispositivos vinculados

- Abra o WhatsApp e acesse:

- Configurações → Dispositivos vinculados

- Se você vir algum dispositivo que não reconhece, desconecte-o imediatamente.

- Fazer isso remove qualquer acesso oculto.

- Desconfie de códigos e solicitações QR

- Se um site solicitar que você escaneie um código QR do WhatsApp ou insira um código de emparelhamento para visualizar o conteúdo, pare.

- A vinculação de dispositivos WhatsApp só deve acontecer quando você adicione um dispositivo intencionalmente, não porque uma página aleatória solicite.

- Ative a verificação em duas etapas

- Isso adiciona uma camada extra de proteção e ajuda a reduzir outras formas de abuso de conta.

- Fale sobre isso

- Golpes como esse funcionam porque as pessoas nunca ouviram falar deles. Compartilhar um aviso rápido em bate-papos familiares ou em grupo pode impedir a propagação.

Uma lição maior além do WhatsApp

Este ataque não envolve apenas um aplicativo.

Muitos serviços hoje dependem de códigos QR, solicitações de aprovação ou fluxos de “insira este código no seu telefone” para vincular dispositivos rapidamente. Quando essas etapas são muito fáceis e invisíveis, elas podem ser abusadas.

GhostPairing é um lembrete de que a conveniência pode se tornar uma vulnerabilidade se os usuários não forem avisados claramente sobre o que estão aprovando.

O resultado final

Esse golpe do WhatsApp não quebra a criptografia nem rouba senhas. Faz algo mais simples e eficaz.

Ele convence as pessoas a aprovarem o acesso elas mesmas.

Escondendo-se atrás de designs familiares e etapas de verificação de aparência normal, os invasores podem criar silenciosamente um “dispositivo fantasma” que fica dentro da sua conta.

Alguns pequenos hábitos, como verificar dispositivos vinculados, questionar solicitações de verificação inesperadas e compartilhar consciência, ajudam muito a acabar com isso.

Ficar seguro não requer conhecimento técnico. Requer apenas saber o que observar. Para ler a pesquisa original, visite nosso Blog da geração.

Deseja saber mais sobre Segurança Digital & Antivírus Clique Aqui!