Freqüentemente descrevemos casos de distribuição de malware sob o disfarce de cheats de jogos e software pirata. Às vezes, esses métodos são usados para espalhar malware complexo que emprega técnicas avançadas e cadeias de infecção sofisticadas.

Em fevereiro de 2026, pesquisadores da Howler Cell anunciou a descoberta de uma campanha em massa distribuição de jogos piratas infectados com uma família de malware até então desconhecida. Acabou sendo um carregador chamado RenEngine, que foi entregue ao dispositivo usando uma versão modificada do inicializador de jogos baseado no mecanismo Ren’Py. As soluções da Kaspersky detectam o carregador RenEngine como Trojan.Python.Agent.nb e HEUR:Trojan.Python.Agent.gen.

No entanto, esta ameaça não é nova. Nossas soluções começaram a detectar as primeiras amostras do carregador RenEngine em março de 2025, quando ele foi usado para distribuir o ladrão Lumma (Trojan-PSW.Win32.Lumma.gen).

Nos incidentes em andamento, o ACR Stealer (Trojan-PSW.Win32.ACRstealer.gen) está sendo distribuído como carga final. Já acompanhamos essa campanha há muito tempo e compartilharemos alguns detalhes neste artigo.

Análise de incidentes

Disfarce como um romance visual

Vejamos o primeiro incidente, que detectamos em março de 2025. Naquela época, os invasores distribuíram o malware sob o disfarce de um jogo hackeado em um popular recurso de jogos da web.

O site apresentava uma página de download de jogos com dois botões: Download Grátis Agora e Download Direto. Ambos os botões tinham a mesma funcionalidade: redirecionavam os usuários para o serviço de compartilhamento de arquivos MEGA, onde era oferecido o download de um arquivo com o “jogo”.

Quando o “jogo” fosse lançado, o processo de download pararia em 100%. Pode-se pensar que o jogo travou, mas não foi o caso – o código malicioso “real” simplesmente começou a funcionar.

Análise de arquivos fonte do “jogo”

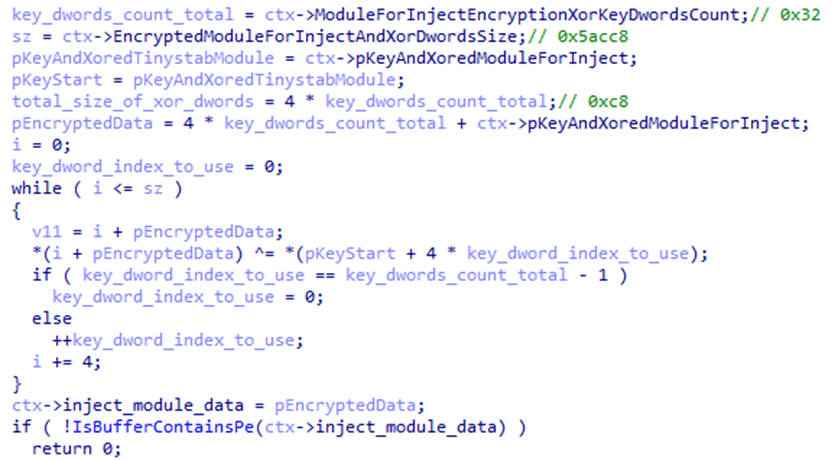

Depois de analisar os arquivos de origem, encontramos scripts Python que iniciaram a infecção inicial do dispositivo. Esses scripts imitavam o carregamento interminável do jogo. Além disso, continham o is_sandboxed função para ignorar a sandbox e xor_decrypt_file para descriptografar a carga maliciosa. Usando este último, o script descriptografa o arquivo ZIP, descompacta seu conteúdo no .temp diretório e inicia os arquivos descompactados.

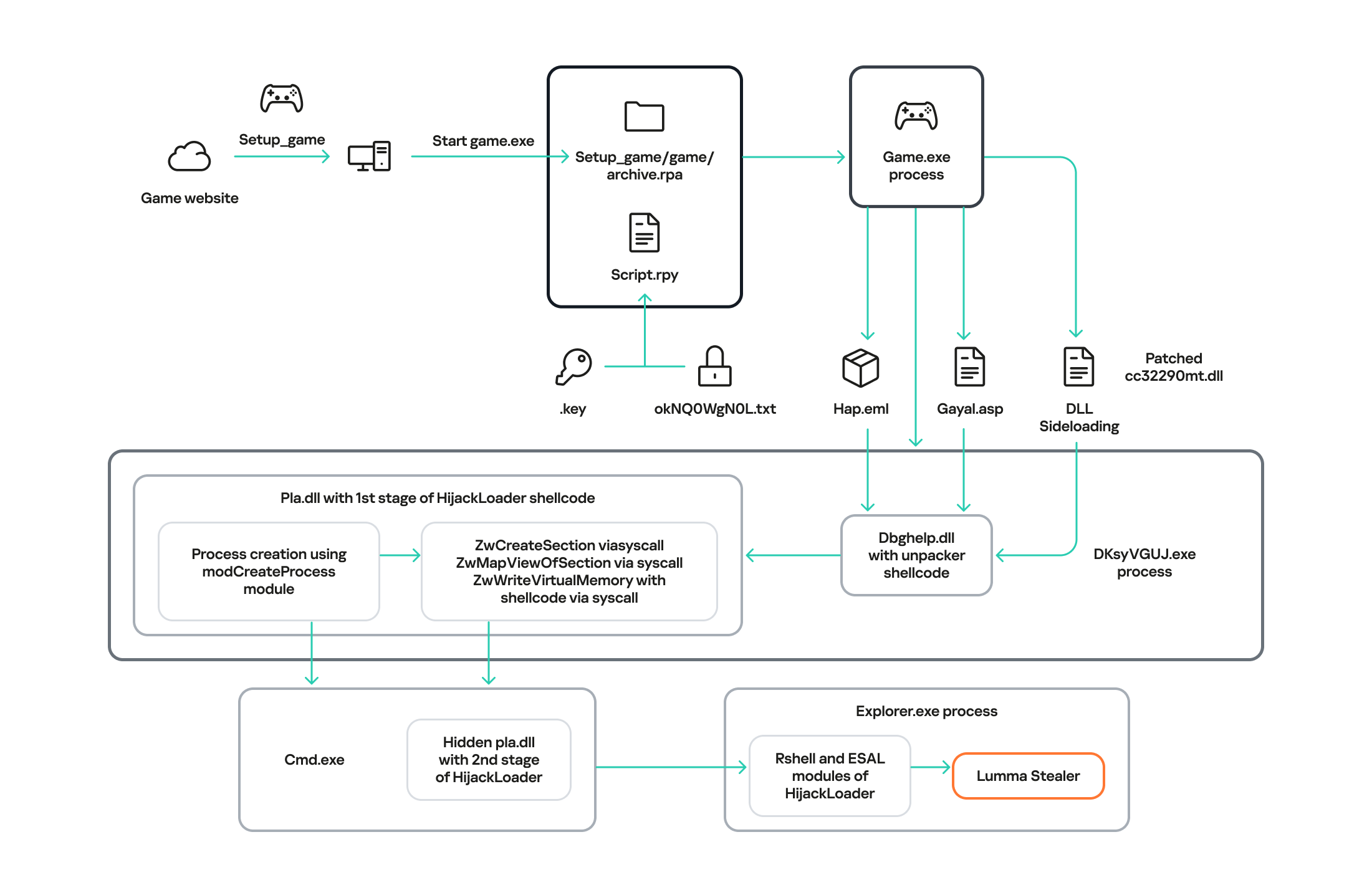

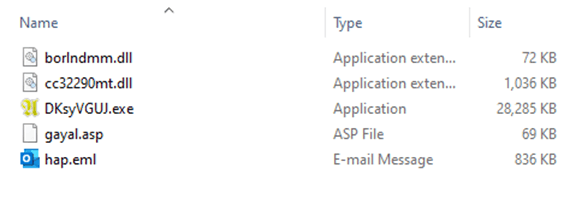

Existem cinco arquivos no .temp diretório. O DKsyVGUJ.exe executável não é malicioso. Seu nome original é Ahnenblatt4.exee é um aplicativo legítimo bem conhecido para organizar dados genealógicos. O borlndmm.dll a biblioteca também não contém código malicioso; ele implementa o gerenciador de memória necessário para executar o executável. Outra biblioteca, cc32290mt.dllcontém um trecho de código corrigido por invasores que intercepta o controle quando o aplicativo é iniciado e implanta o primeiro estágio da carga útil na memória do processo.

HijackLoader

O dbghelp.dll a biblioteca do sistema é usada como um “contêiner” para lançar o primeiro estágio da carga útil. Ele é sobrescrito na memória pelo shellcode descriptografado obtido do gayal.asp arquivo usando o cc32290mt.dll biblioteca. A carga resultante é HijackLoader. Este é um meio relativamente novo de entregar e implantar implantes maliciosos. Uma característica distintiva desta família de malware é a sua modularidade e flexibilidade de configuração. HijackLoader era detectado e descrito pela primeira vez no verão de 2023. Informações mais detalhadas sobre esta carregadeira estão disponíveis para clientes de o Serviço de Relatórios do Kaspersky Intelligence.

A carga final pode ser entregue de duas maneiras, dependendo dos parâmetros de configuração da amostra maliciosa. O principal HijackLoader ti O módulo é usado para iniciar e preparar o processo para a injeção final da carga útil. Em alguns casos, também é utilizado um módulo adicional, que é injetado em um processo intermediário iniciado pelo principal. O código que realiza a injeção é o mesmo em ambos os casos.

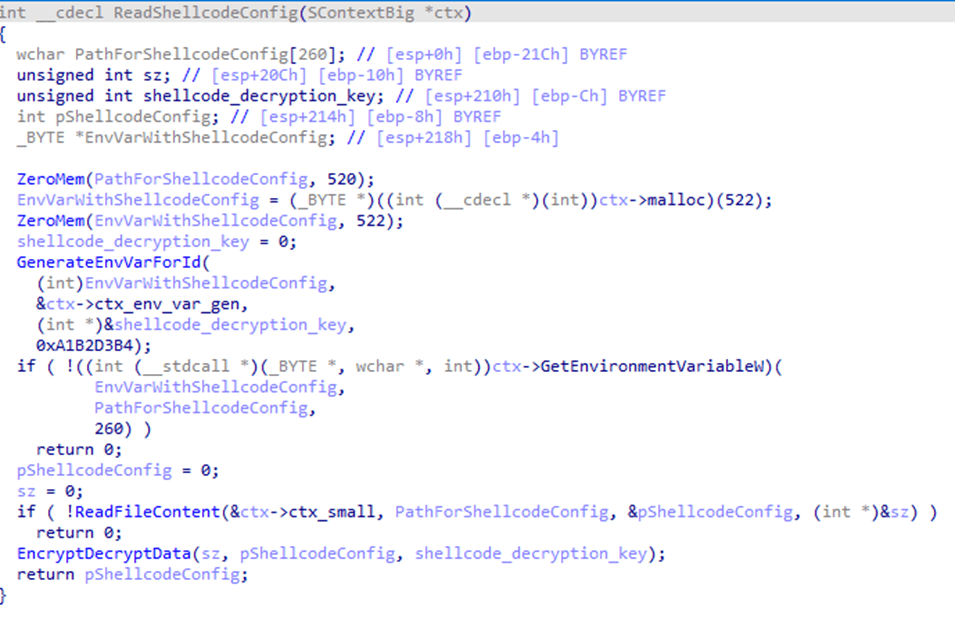

Antes de criar um processo filho, os parâmetros de configuração são criptografados usando XOR e salvos no arquivo %TEMP% diretório com um nome aleatório. O nome do arquivo é gravado nas variáveis de ambiente do sistema.

Na amostra analisada, a execução segue um caminho mais longo com um processo filho intermediário, cmd.exe. É criado em modo suspenso chamando o módulo auxiliar modCreateProcess. Então, usando o ZwCreateSection e ZwMapViewOfSection chamadas de API do sistema, o código do mesmo dbghelp.dll A biblioteca é carregada no espaço de endereço do processo, após o qual ela intercepta o controle.

A seguir, o ti módulo, lançado dentro do processo filho, lê o hap.eml arquivo, a partir do qual ele descriptografa o segundo estágio do HijackLoader. O módulo então carrega o pla.dll biblioteca do sistema e substitui o início de sua seção de código pela carga recebida, após o que transfere o controle para esta biblioteca.

A carga descriptografada é um arquivo EXE e os parâmetros de configuração são definidos para injetá-la no explorer.exe processo filho. A carga útil é gravada na memória do processo filho em vários estágios:

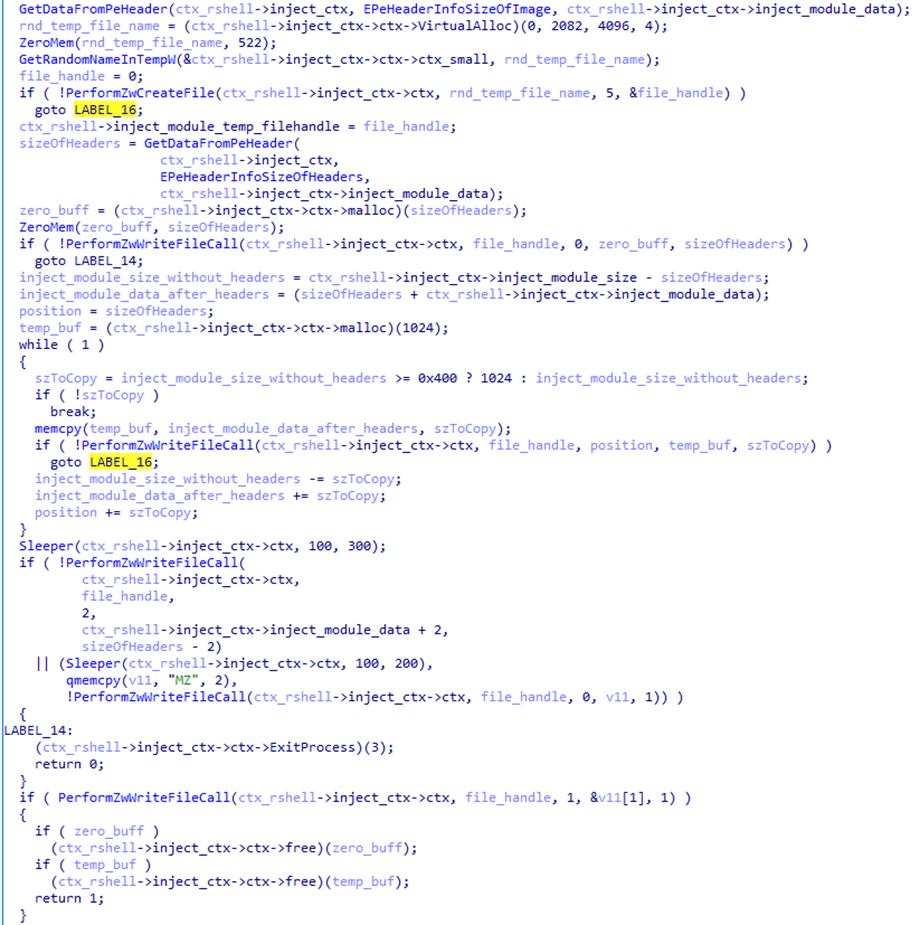

- Primeiro, a carga maliciosa é gravada em um arquivo temporário no disco usando o mecanismo de transação fornecido pela API do Windows. A carga útil é gravada em vários estágios e não na ordem em que os dados são armazenados no arquivo. O

MZa assinatura, com a qual qualquer arquivo PE começa, é escrita por último com um atraso. - Depois disso, a carga útil é carregada do arquivo temporário no espaço de endereço do processo atual usando o comando

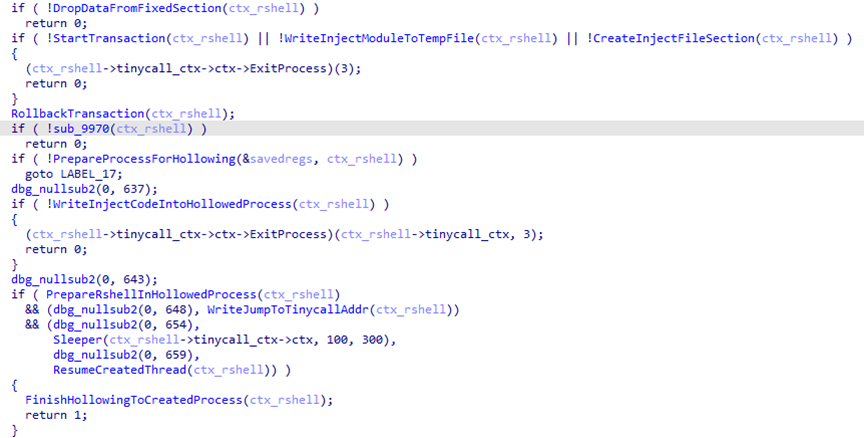

ZwCreateSectionchamar. A transação que gravou no arquivo é revertida, excluindo assim o arquivo temporário com a carga útil. - A seguir, a amostra usa o

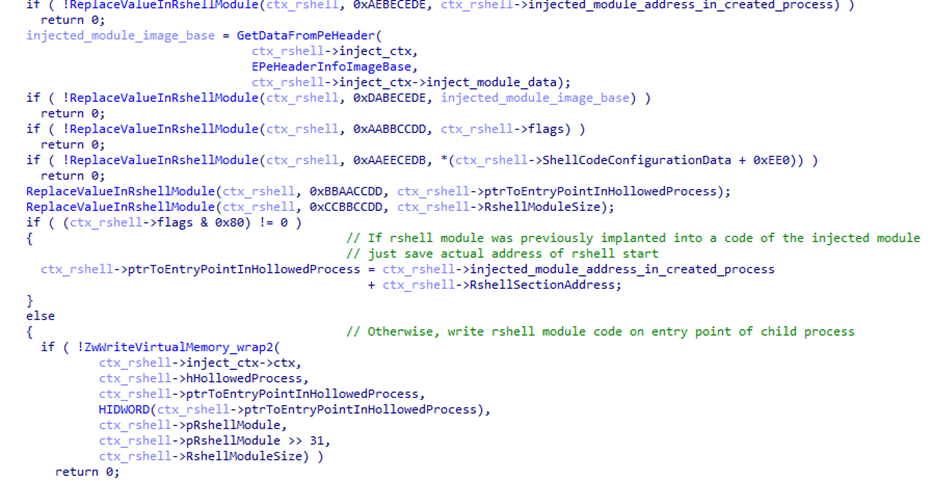

modCreateProcessmódulo para iniciar o processo filhoexplorer.exee injeta a carga nele criando uma região de memória compartilhada com oZwMapViewOfSectionchamar.Outro módulo HijackLoader,

rshellé usado para iniciar o shellcode. Seu conteúdo também é injetado no processo filho, substituindo o código localizado no seu ponto de entrada. - A última etapa executada pelo processo pai é iniciar uma thread no processo filho chamando

ZwResumeThread. Depois disso, o thread começa a executar orshellcódigo do módulo colocado no ponto de entrada do processo filho e o processo pai termina.O

rshellmódulo prepara a carga maliciosa final. Quando terminar, ele transfere o controle para outro módulo HijackLoader chamadoESAL. Ele substitui o conteúdo dershellcom zeros usando omemsetfunciona e lança a carga final, que é um ladrão da família Lumma (Trojan-PSW.Win32.Lumma).

Além dos módulos descritos acima, este exemplo do HijackLoader contém os seguintes módulos, que foram usados em estágios intermediários: COPYLIST, modTask, modUACe modWriteFile.

As soluções da Kaspersky detectam o HijackLoader com os veredictos Trojan.Win32.Penguish e Trojan.Win32.DllHijacker.

Não só jogos

Além dos sites de jogos, descobrimos que os invasores criaram dezenas de recursos da web diferentes para distribuir RenEngine sob o disfarce de software pirata. Em um desses sites, por exemplo, os usuários podem supostamente baixar uma versão ativada do editor gráfico CorelDRAW.

Quando o usuário clica no botão Descargar Ahora (“Baixar Agora”), ele é redirecionado diversas vezes para outros sites maliciosos, após os quais um arquivo infectado é baixado para seu dispositivo.

Distribuição

De acordo com os nossos dados, desde março de 2025, a RenEngine afetou utilizadores nos seguintes países:

Distribuição dos incidentes envolvendo a carregadeira RenEngine por país (TOP 20), fevereiro de 2026 (download)

O padrão de distribuição deste carregador sugere que os ataques não são direcionados. No momento da publicação, registramos o maior número de incidentes na Rússia, Brasil, Turquia, Espanha e Alemanha.

Recomendações para proteção

O formato dos arquivos dos jogos geralmente não é padronizado e é único para cada jogo. Isso significa que não existe um algoritmo universal para descompactar e verificar o conteúdo dos arquivos do jogo. Se o mecanismo de jogo não verificar a integridade e autenticidade dos recursos executáveis e scripts, esse arquivo pode se tornar um repositório de malware se modificado por invasores. Apesar disso, Kaspersky Premium protege contra tais ameaças com seu Componente de detecção de comportamento.

A distribuição de malware sob o disfarce de software pirata e jogos hackeados não é uma tática nova. É relativamente fácil evitar a infecção pelo malware descrito neste artigo: basta instalar jogos e programas de sites confiáveis. Além disso, é importante que os jogadores se lembrem da necessidade de instalar soluções de segurança especializadas. Esta campanha contínua emprega os modeladores Lumma e ACR, e Vidar também foi encontrado — nenhuma dessas ameaças é nova, mas sim malware conhecido há muito tempo. Isto significa que as modernas tecnologias antivírus podem detectar até mesmo versões modificadas dos ladrões acima mencionados e suas alternativas, evitando novas infecções.

Indicadores de compromisso

12EC3516889887E7BCF75D7345E3207A –setup_game_8246.zip

D3CF36C37402D05F1B7AA2C444DC211A – __init.py__

1E0BF40895673FCD96A8EA3DDFAB0AE2 –cc32290mt.dll

2E70ECA2191C79AD15DA2D4C25EB66B9 – Ladrão Lumma

hxxps://hentakugames(.)com/country-bumpkin/

hxxps://dodi-repacks(.)site

hxxps://artistapirata(.)caber

hxxps://artistapirata(.)vip

hxxps://awdescargas(.)pro

hxxps://fullprogramlarindir(.)eu

hxxps://gamesleech(.)com

hxxps://parapcc(.)com

hxxps://saglamindir(.)vip

hxxps://zdescargas(.)pro

hxxps://filedownloads(.)armazenar

hxxps://go(.)zovo(.)tinta

Luma C2

hxxps://steamcommunity(.)com/profiles/76561199822375128

hxxps://localfxement(.)ao vivo

hxxps://explorebieology(.)correr

hxxps://agroecologyguide(.)digital

hxxps://moderzysics(.)topo

hxxps://seedsxouts(.)loja

hxxps://codxefusion(.)topo

hxxps://farfinable(.)topo

hxxps://techspherxe(.)topo

hxxps://cropcircleforum(.)hoje

Deseja saber mais sobre Segurança Digital & Antivírus Clique Aqui!

Tecnologias antivírus,Lumma,Malware,Descrições de malware,Tecnologias de malware,Jogos online,Tecnologia de segurança,shellcode,Trojan-stealer