Do Departamento de Anomalias Bizarras: A Microsoft suprimiu uma anomalia inexplicável em sua rede que estava roteando o tráfego destinado a example.com – um domínio reservado para fins de teste – para um fabricante de cabos eletrônicos localizado no Japão.

Sob o RFC2606—um padrão oficial mantido pela Internet Engineering Task Force—example.com não pode ser obtido por nenhuma parte. Em vez disso, ele resolve endereços IP atribuídos à Internet Assiged Names Authority. A designação tem como objetivo evitar que terceiros sejam bombardeados com tráfego quando desenvolvedores, testadores de penetração e outros precisarem de um domínio para testar ou discutir questões técnicas. Em vez de nomear um domínio roteável pela Internet, eles devem escolher exemplo.com ou dois outros, exemplo.net e exemplo.org.

O erro de configuração desapareceu, mas foi corrigido?

A saída do comando de terminal cURL mostra que os dispositivos dentro do Azure e de outras redes Microsoft estão roteando parte do tráfego para subdomínios de sei.co.jp, um domínio pertencente à Sumitomo Electric. A maior parte do texto resultante é exatamente o esperado. A exceção é a resposta baseada em JSON. Aqui está a saída JSON de sexta-feira:

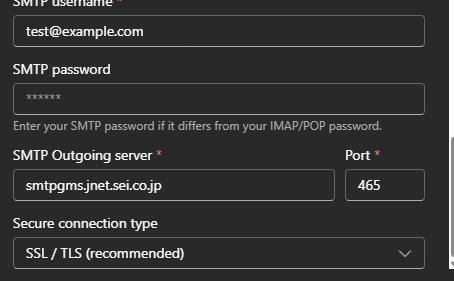

{"email":"email@example.com","services":(),"protocols":({"protocol":"imap","hostname":"imapgms.jnet.sei.co.jp","port":993,"encryption":"ssl","username":"email@example.com","validated":false},{"protocol":"smtp","hostname":"smtpgms.jnet.sei.co.jp","port":465,"encryption":"ssl","username":"email@example.com","validated":false})}

Da mesma forma, os resultados ao adicionar uma nova conta para test@example.com no Outlook foram assim:

Em ambos os casos, os resultados mostram que a Microsoft estava roteando o tráfego de e-mail para dois subdomínios sei.co.jp: imapgms.jnet.sei.co.jp e smtpgms.jnet.sei.co.jp. O comportamento foi resultado da decisão da Microsoft descoberta automática serviço.

“Reconheço que não sou um especialista no funcionamento interno da Microsoft, mas isso parece ser um simples erro de configuração,” Michael Taggartdisse um pesquisador sênior de segurança cibernética da UCLA Health. “O resultado é que qualquer pessoa que tente configurar uma conta do Outlook em um domínio example.com pode enviar acidentalmente credenciais de teste para esses subdomínios sei.co.jp.”

Quando questionado no início da tarde de sexta-feira por que a Microsoft estava fazendo isso, um representante não teve resposta e pediu mais tempo. Na manhã de segunda-feira, o encaminhamento indevido não ocorria mais, mas o representante ainda não teve resposta.

Deseja saber mais sobre Segurança Clique Aqui!